Configuración del Perfil de Seguridad¶

Descripción General¶

Esta página describe cómo crear y configurar un perfil de seguridad de los Perfiles de seguridad página de Harmony API Manager.

Después de crear un perfil de seguridad, se puede asignar a una o más APIs en el ambiente al que pertenece el perfil de seguridad. Para obtener más información sobre la asignación de perfiles de seguridad a una API, consulte estos recursos:

Nota

Los perfiles de seguridad se almacenan en caché en la puerta de enlace API, por lo que los cambios en los perfiles de seguridad de una API ya activa pueden tardar varios minutos en surtir efecto.

Configuración de un Perfil de Seguridad¶

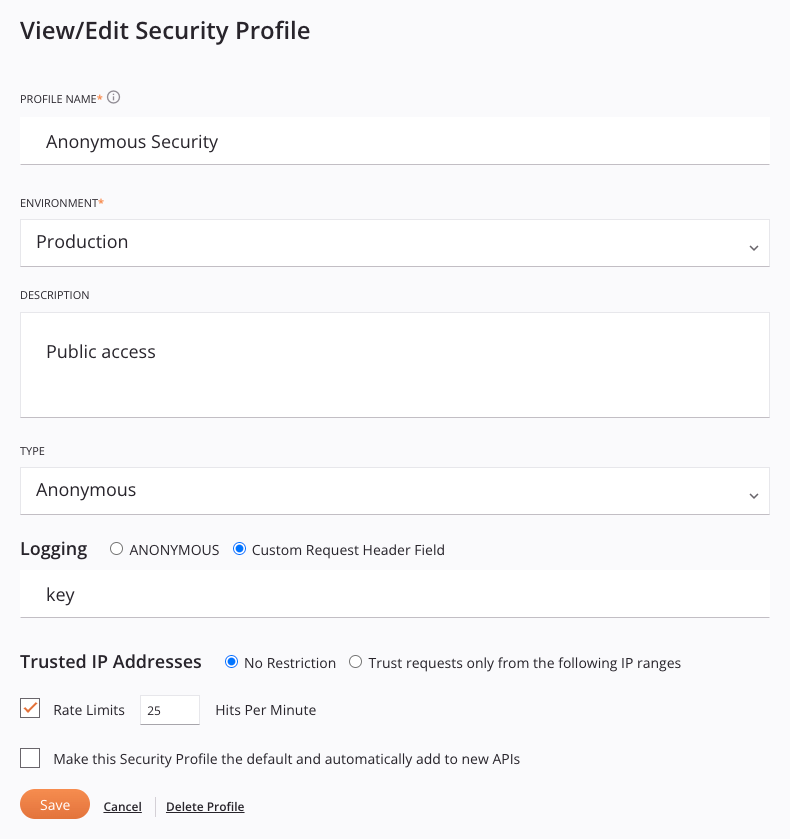

La pantalla de configuración del perfil de seguridad incluye estos campos y acciones:

-

Nombre del perfil: Ingrese un nombre para usar para identificar el perfil de seguridad. El nombre no debe comenzar ni terminar con un espacio.

Precaución

Si configura el perfil de seguridad con un Tipo de OAuth 2.0 y usa Azure AD o Google como proveedor de identidad de OAuth 2.0 (configurado a continuación), el Nombre del perfil no debe contener espacios. Si el Nombre del perfil contiene espacios, recibirá un error al intentar acceder a una API a la que está asignado el perfil de seguridad.

-

Ambiente: Utilice el menú desplegable para seleccionar un ambiente donde se puede asignar el perfil de seguridad. Para obtener más información sobre la relación de los ambientes con los perfiles de seguridad, consulte Uso de varios perfiles de seguridad en un ambiente en Seguridad del API Manager.

-

Descripción: Ingrese una descripción opcional del perfil de seguridad.

-

Tipo: Utilice el menú desplegable para seleccionar un tipo de autenticación para el perfil de seguridad. Consulte Tipos de autenticación a continuación para obtener más detalles.

-

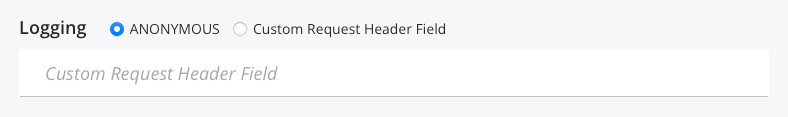

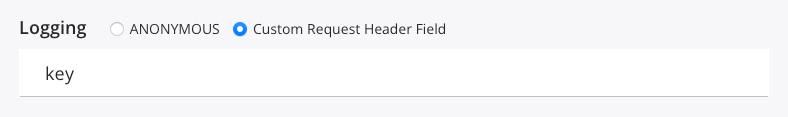

Logging: En el campo Logging, seleccione el valor que se enviará en el encabezado de solicitud de API para indicar el tipo de autorización a través de la cual se accede a una API asignada a este perfil de seguridad. Para cada visita a la API, este valor se identifica en el registro de la API en el campo Usuario configurado para.

-

Uno de Anónimo, Igual que el nombre de usuario, OAuth o Clave API: La etiqueta del primer botón de opción corresponde con la autorización Tipo configurado para el perfil de seguridad:

- Anónimo: Envía el valor Anónimo. Disponible solo con el tipo de autenticación Anónimo.

- Igual que el nombre de usuario: Envía el valor del campo Nombre de usuario (como se definió anteriormente). Disponible solo con el tipo de autenticación Básico.

- OAuth: Envía el valor OAuth2.0. Disponible solo con el tipo de autenticación OAuth 2.0.

- Clave API: Envía el valor APIKEY. Disponible solo con el tipo de autenticación Clave API.

-

Campo de encabezado de solicitud personalizada: Envía el valor ingresado en el cuadro de texto:

-

-

Direcciones IP de confianza: Seleccione si desea restringir el acceso a las APIs dentro del perfil de seguridad a los consumidores desde una sola dirección IP o un rango de direcciones IP. Consulte Direcciones IP de confianza a continuación para obtener más detalles.

-

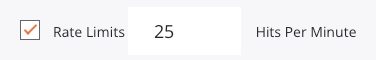

Límites de velocidad y Visitas por minuto: Seleccione Límites de velocidad para aplicar una cantidad máxima compartida de visitas de API por minuto que se puede realizar en todas las APIs a las que se asigna este perfil de seguridad. Cuando se selecciona esta opción, debe ingresar un número máximo de Visitas por minuto.

Cuando está habilitado, las llamadas que superan el máximo establecido se rechazan. Como tal, las llamadas a las APIs asignadas a este perfil de seguridad pueden experimentar un mayor número de rechazos. Para obtener más información, consulte Uso de límites de frecuencia en Seguridad del API Manager.

-

Hacer que este perfil de seguridad sea el predeterminado y agregarlo automáticamente a nuevas APIs: Seleccione esta opción para que este perfil de seguridad sea el predeterminado para el ambiente seleccionado. El perfil de seguridad predeterminado se preseleccionará cuando se cree una nueva API. Solo se puede seleccionar un perfil de seguridad predeterminado en cada ambiente. Una vez que se ha especificado un perfil de seguridad predeterminado para un ambiente, la selección de un perfil de seguridad diferente como predeterminado reemplazará la selección del perfil de seguridad predeterminado existente. Seleccionar o cambiar el perfil de seguridad predeterminado no cambiará el perfil de seguridad asignado a las APIs existentes.

-

Guardar: Haga clic para guardar y cerrar la configuración del perfil de seguridad.

-

Cancelar: Haga clic para cerrar la configuración sin guardar.

-

Eliminar perfil: Elimina permanentemente el perfil de seguridad. Un mensaje le pide que confirme que desea eliminar el perfil de seguridad. Si el perfil de seguridad está asignado a cualquier APIs, primero debe anular la asignación o reemplazarlo antes de eliminarlo.

Tipos de Autenticación¶

Una vez que use el menú Tipo para seleccionar el tipo de autenticación, estarán disponibles campos adicionales para configurar, que se describen en esta sección para cada tipo:

Anónimo¶

Seleccione el tipo de autenticación Anónimo si no se requiere autenticación HTTP.

Nota

Si no asigna un perfil de seguridad a una API, también se utiliza la autenticación anónima. Sin embargo, es posible que desee utilizar un perfil de seguridad anónimo (en lugar de ningún perfil de seguridad) para poder configurar opciones de seguridad adicionales para Registro, Intervalos de IPs Confiables o Límites de velocidad, como descrito en las viñetas subsiguientes.

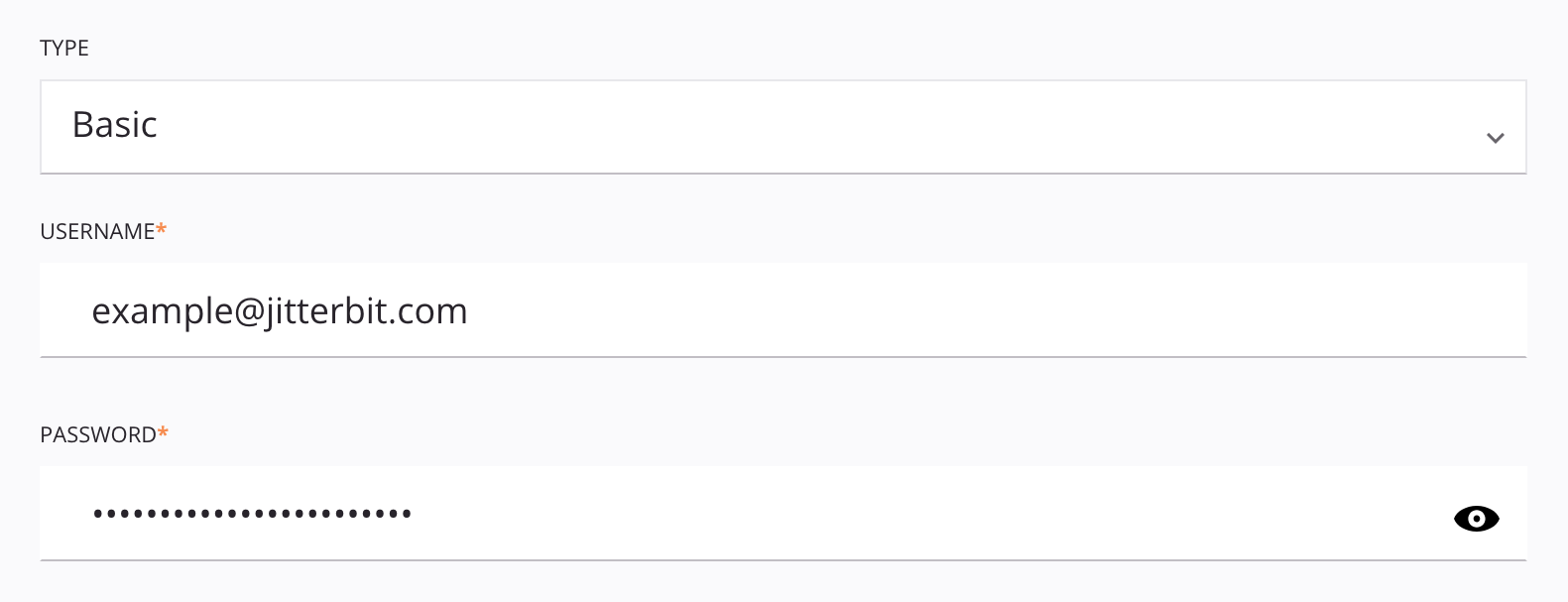

Básico¶

Seleccione el tipo de autenticación Básico para utilizar la autenticación HTTP básica para acceder a una API asignada a este perfil de seguridad. Cuando se selecciona este tipo, estos campos se utilizan para crear las credenciales requeridas:

-

Nombre de usuario: Ingrese un nombre de usuario para crear para acceder a la API. El nombre de usuario distingue entre mayúsculas y minúsculas y no debe contener dos puntos (

:) si pretende utilizar las credenciales en un encabezado HTTP al llamar a la API. -

Contraseña: Ingrese una contraseña para crear para acceder a la API.

Consejo

Para usar las credenciales en un encabezado HTTP al llamar a una API asignada a este perfil de seguridad, proporcione una cadena codificada en Base64 del nombre de usuario y la contraseña combinados con dos puntos. Por ejemplo, usando la función Jitterbit Base64Encode:

Base64Encode("exampleuser"+":"+"examplepassword")

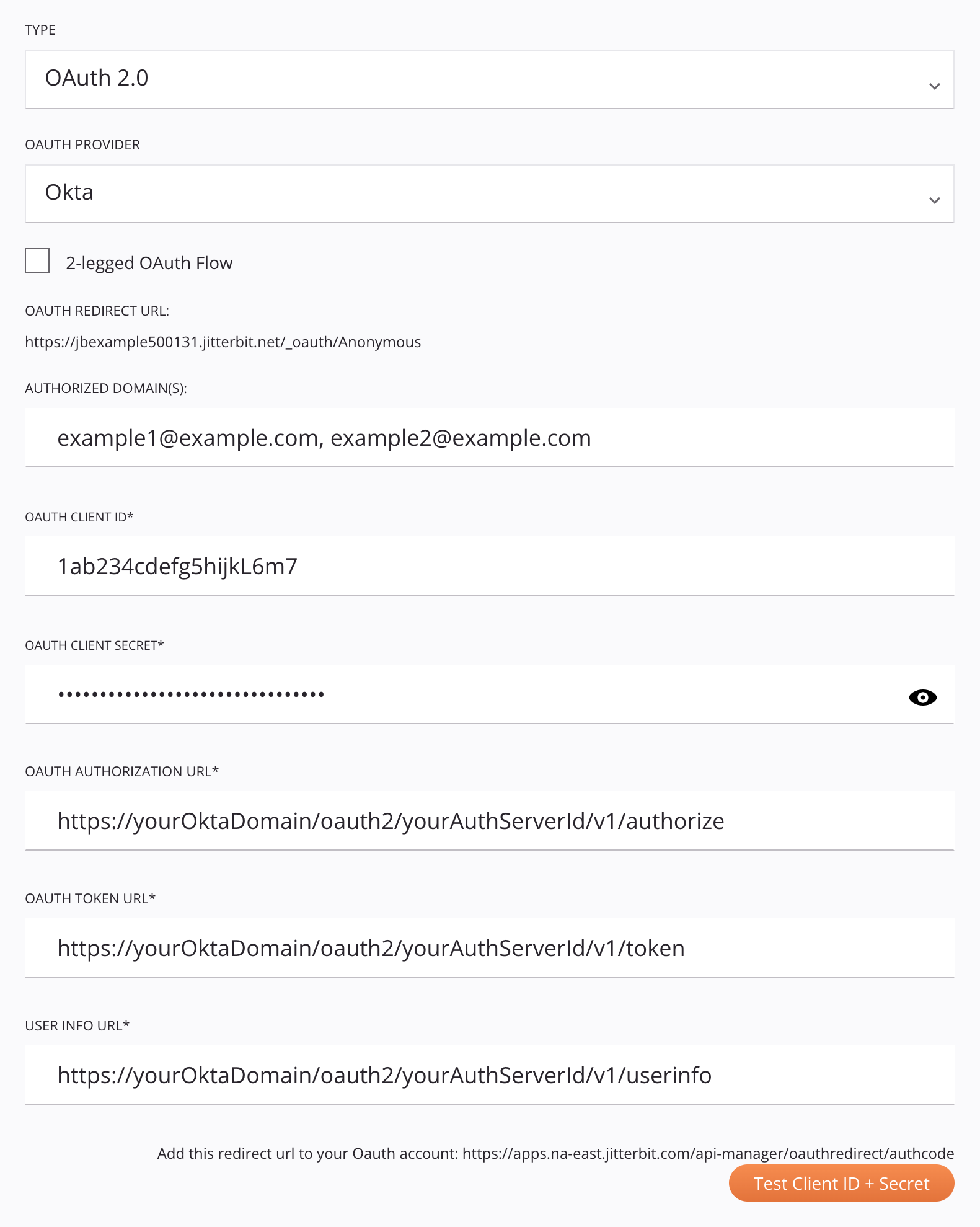

Autenticación Automática 2.0¶

Seleccione el tipo de autenticación OAuth 2.0 para usar un token de autorización de OAuth 2.0 para acceder a una API asignada a este perfil de seguridad. Cuando se selecciona este tipo, estos campos se utilizan para crear las credenciales requeridas:

-

Proveedor de OAuth: Utilice el menú desplegable para seleccionar un proveedor de identidad compatible: Azure AD, Google, Okta o Salesforce.

-

URL de redirección de OAuth: Este campo se completa automáticamente y no se puede editar. Este valor es necesario como entrada al obtener el ID de cliente y el secreto de cliente para Azure AD, Google, Okta o Salesforce.

-

OAuth de 2 patas Flujo: De forma predeterminada, se utiliza OAuth de 3 patas para todos los proveedores de identidad, lo que requiere una interacción manual para autenticarse al acceder a una API asignada a este perfil de seguridad. La opción Flujo OAuth de dos vías, disponible solo para Azure AD y Okta, le permite configurar un alcance y una audiencia para eliminar ese paso manual.

Nota

Quienes usan una Pasarela de API Privada debe usar una puerta de enlace versión 10.48 o posterior para que esta opción surta efecto. Si la puerta de enlace no es 10.48 o posterior, se utiliza OAuth de 3 vías incluso si se configura OAuth de 2 vías. Si no utiliza una Pasarela de API Privada, esta opción no tiene requisitos de versión.

Cuando se selecciona esta opción, estos campos están disponibles para configurar:

- Alcance de OAuth: Ingrese el alcance que se usará para OAuth de dos vías. Consulte las instrucciones para Azure AD o Okta.

- URL de descubrimiento de OpenID: Este campo se completa previamente con valores estándar predeterminados del proveedor de identidad. Estos valores deben editarse con valores que sean específicos de la instancia de Azure AD u Okta. Consulte las instrucciones para Azure AD o Okta.

- Audiencia: Ingrese la audiencia que se usará para OAuth de 2 vías. Consulte las instrucciones para Azure AD o Okta.

-

Dominio(s) autorizado(s): Ingrese los nombres de dominio separados por comas para restringir el acceso a los dominios incluidos en la lista de permitidos. Dejar en blanco para acceso sin restricciones.

-

ID de cliente de OAuth y Secreto de cliente de OAuth: Ingrese el ID de cliente y el secreto de cliente obtenidos del proveedor de identidad. Consulte las instrucciones para obtener el ID de cliente y el secreto de cliente para Azure AD, Google, Okta o Salesforce.

-

URL de autorización de OAuth, URL de token de OAuth y URL de información de usuario: Estos campos se rellenan previamente con valores estándar predeterminados del proveedor de identidad. Es posible que deban editarse según el proveedor de identidad:

-

Google o Salesforce: Normalmente, estos valores normalmente no necesitan ser editados. Si está utilizando una despliegue personalizada y necesita anular los valores predeterminados, puede editarlos aquí. Para obtener más ayuda, comuníquese con Soporte de Jitterbit.

-

Azure AD u Okta: Estos valores deben editarse con valores que sean específicos de la instancia de Azure AD u Okta. Consulte las instrucciones para Azure AD o Okta.

-

-

Agregue esta URL de redireccionamiento a su cuenta de OAuth: Este campo se completa automáticamente y no se puede editar. Este valor es necesario como entrada al obtener el ID de cliente y el secreto de cliente para Azure AD, Google, Okta o Salesforce.

-

ID de cliente de prueba + secreto: Haga clic para verificar la conectividad con el proveedor de identidad mediante la configuración proporcionada. El comportamiento resultante depende de si se está utilizando la opción Flujo OAuth de 2 vías:

- OAuth de 2 vías: Para Azure AD y Okta cuando se usa Flujo de OAuth de 2 vías, Pasarela de API obtiene el token de acceso y la autenticación se realiza automáticamente. A continuación, se le redirige a API Manager con un mensaje que indica los resultados de la prueba.

- OAuth de 3 vías: Para Google y Salesforce, y para Azure AD y Okta cuando no_ se usa **Flujo de OAuth de 2 vías, una nueva pestaña del navegador muestra la interfaz de inicio de sesión nativa para el proveedor de identidad. Después de proporcionar sus credenciales para el proveedor de identidad, se le redirige a API Manager con un mensaje que indica los resultados de la prueba.

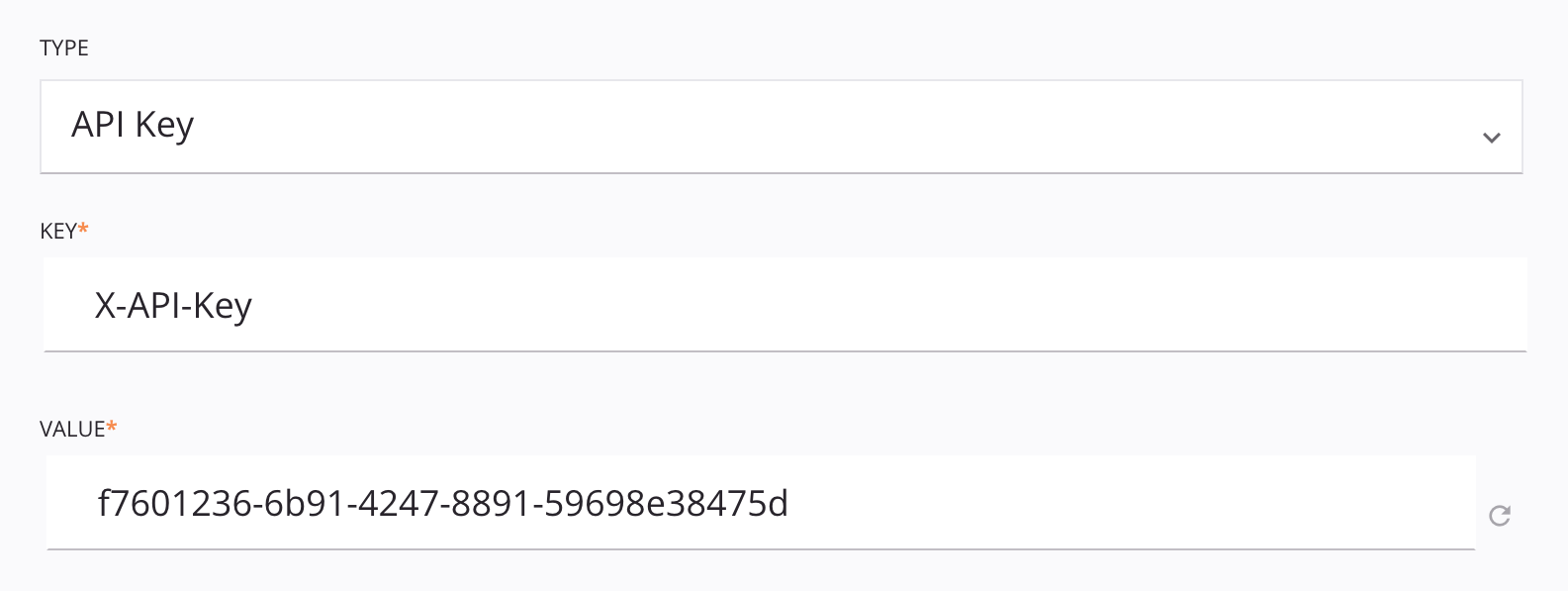

Clave API¶

Seleccione el tipo de autenticación Clave de API para usar un par de clave y valor de API para acceder a una API asignada a este perfil de seguridad. Cuando se selecciona este tipo, estos campos se utilizan para crear las credenciales requeridas:

- Clave: Ingrese el nombre del encabezado que desea usar, como Autorización o X- API-KEY.

- Valor: Se genera automáticamente un valor para usar con el nombre del encabezado Clave. Puede editar el valor o utilizar el icono de actualización

para generar un nuevo valor.

para generar un nuevo valor.

Nota

El par de clave y valor que se ingresa se acepta como encabezado y como parámetro de consultar. Por ejemplo, una Clave de X- API-KEY con un Valor de abc123 se pasa en un encabezado como X-API-KEY:abc123 y en un parámetro de consultar como ?X-API-KEY=abc123.

Direcciones IP de Confianza¶

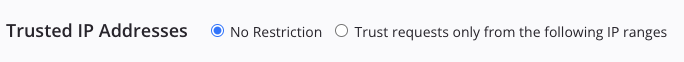

Puede seleccionar si restringir el acceso a las APIs dentro del perfil de seguridad a los consumidores desde una sola dirección IP o un rango de direcciones IP:

- Sin Restricción: No limita el acceso a las APIs por dirección IP.

-

Solicitudes de confianza solo de los siguientes rangos de IP: Restringe el acceso a las APIs dentro de un perfil de seguridad a los consumidores de ciertas direcciones IP. Solo las direcciones IP que están incluidas dentro de los rangos especificados pueden acceder a las APIs utilizando este perfil de seguridad.

-

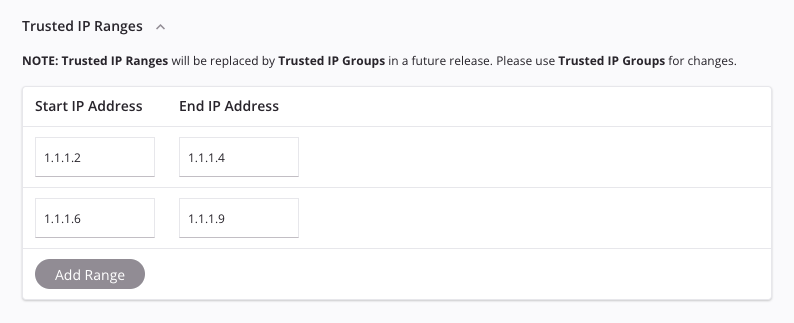

Intervalos de IPs Confiables: Si tiene un intervalo de IP de confianza que se configuró antes de la versión 10.58 de Harmony, se presenta esta interfaz de usuario:

Precaución

Se recomienda que todos los usuarios cambien a usar Grupos de IPs Confiables, ya que Intervalos de IPs Confiables están obsoletos y se eliminarán en una versión futura.

- Dirección IP de inicio: Ingrese la primera dirección IP para incluir en el rango. Solo se admiten las direcciones IP ingresadas en formato IPv4.

- Dirección IP final: Ingrese la última dirección IP para incluir en el rango. Solo se admiten las direcciones IP ingresadas en formato IPv4.

- Agregar rango: Haga clic para agregar un rango de IP adicional.

- Eliminar: Pase el cursor sobre cualquier intervalo de direcciones IP y haga clic en el icono de eliminar

para eliminar esa fila de rango de direcciones IP.

para eliminar esa fila de rango de direcciones IP.

-

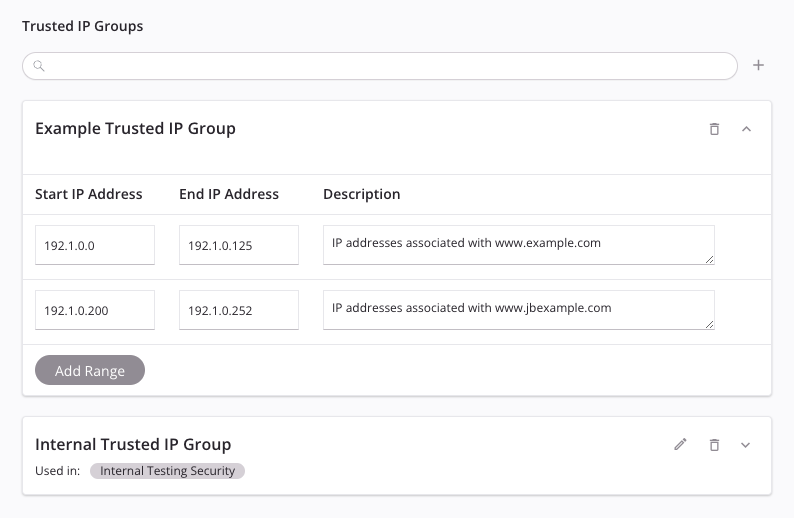

Grupos de IPs Confiables: Seleccione un grupo de IP de confianza existente o agregue un nuevo grupo de IP de confianza al perfil de seguridad:

-

Buscar: Ingrese el nombre de un grupo de IP confiable existente. Al hacer clic en el cuadro de búsqueda, se completa una lista de grupos IP de confianza existentes. La lista se filtra en tiempo real con cada pulsación de tecla dentro del cuadro de búsqueda. Haga clic en el nombre del grupo de IP de confianza para agregarlo al perfil de seguridad.

-

Añadir: Haz clic en el icono de añadir

para agregar un nuevo grupo de IP de confianza. Una vez que se haya guardado el perfil de seguridad, este grupo de IP de confianza se agregará a los Grupos de IPs Confiables como un grupo de IP de confianza existente para usar en otros perfiles de seguridad según sea necesario.

para agregar un nuevo grupo de IP de confianza. Una vez que se haya guardado el perfil de seguridad, este grupo de IP de confianza se agregará a los Grupos de IPs Confiables como un grupo de IP de confianza existente para usar en otros perfiles de seguridad según sea necesario. -

Nombre: Ingrese un nombre para identificar el grupo IP de confianza. Para los grupos de IP de confianza existentes, haga clic en el nombre de un grupo de IP de confianza para cambiarle el nombre.

-

Dirección IP de inicio: Ingrese la primera dirección IP para incluir en el rango. Solo se admiten las direcciones IP ingresadas en formato IPv4.

-

Dirección IP final: Ingrese la última dirección IP para incluir en el rango. Solo se admiten las direcciones IP ingresadas en formato IPv4.

-

Descripción: Ingrese una descripción del rango de direcciones IP (opcional).

-

Agregar rango: Haga clic para agregar un rango adicional al grupo de IP de confianza.

-

Editar: Haz clic en el icono de edición

para editar los grupos de IP de confianza existentes que se seleccionaron para usar con el perfil de seguridad.

para editar los grupos de IP de confianza existentes que se seleccionaron para usar con el perfil de seguridad.Nota

Cualquier cambio realizado en un grupo de IP de confianza existente afectará a todos los perfiles de seguridad que utilizan el grupo de IP de confianza.

-

Eliminar: Haz clic en el ícono de eliminar

junto al nombre del grupo de IP de confianza para eliminar todo el grupo de IP de confianza del perfil de seguridad. Pase el cursor sobre cualquier intervalo de direcciones IP y haga clic en el icono de eliminar

junto al nombre del grupo de IP de confianza para eliminar todo el grupo de IP de confianza del perfil de seguridad. Pase el cursor sobre cualquier intervalo de direcciones IP y haga clic en el icono de eliminar  para eliminar esa fila de rango de direcciones IP.

para eliminar esa fila de rango de direcciones IP.

-

-

Próximos Pasos¶

Después de crear un perfil de seguridad, se puede asignar a una o más APIs en el ambiente al que pertenece el perfil de seguridad. Para obtener más información sobre la asignación de perfiles de seguridad a una API, consulte estos recursos: