Gateway de API Privado¶

Introdução¶

Um gateway de API privado, hospedado em uma rede privada, lida com esses recursos de segurança e tarefas envolvidas na aceitação e processamento API Manager API chama:

- Gestão de tráfego.

- Autorização e controle de acesso.

- Limitação de taxa.

- Processamento de payload da API.

Você pode instalar e executar um gateway de API privado no Linux ou execute um como um contêiner Docker baseado em Linux.

Um gateway de API privado é um gateway local para processar APIs diretamente de seus próprios servidores. Recursos de segurança do API Manager são configurados no nível da API ou nível do perfil de segurança e são armazenados em cache no gateway de API privado, que são referenciados durante o tempo de execução da API conforme descrito abaixo.

Arquitetura do Sistema de Gateway de API Privado¶

Usar um gateway de API privado oferece essas vantagens adicionais em relação ao gateway de API do Cloud:

-

Rede Interna: O gateway de API privado e seus agentes podem ser restritos apenas a uma rede interna protegida por um firewall e não podem ser acessados pela Internet.

Nota

Se a instalação do seu gateway de API privado estiver protegida por um firewall na sua rede, você deverá lista de permissões serviços Jitterbit necessários.

-

Segurança de carga útil: Cargas úteis de resposta de API nunca passam pelos sistemas da Jitterbit.

- Controle: Você tem controle sobre o ambiente de hardware e software do gateway API privado, garantindo que ele atenda aos padrões da sua empresa.

- Nome de domínio: O URL base do endpoint da API pode ser configurado para ser um subdomínio de um nome de domínio que você controla, em vez de um subdomínio da região Harmony (

jitterbit.cc,jitterbit.eu, oujitterbit.net). Uma alternativa ao uso de um gateway de API privado para controlar o nome de domínio é usar uma ferramenta de externo, como Cloudflare ou um proxy DNS, para rotear um nome de domínio personalizado para o URL base.

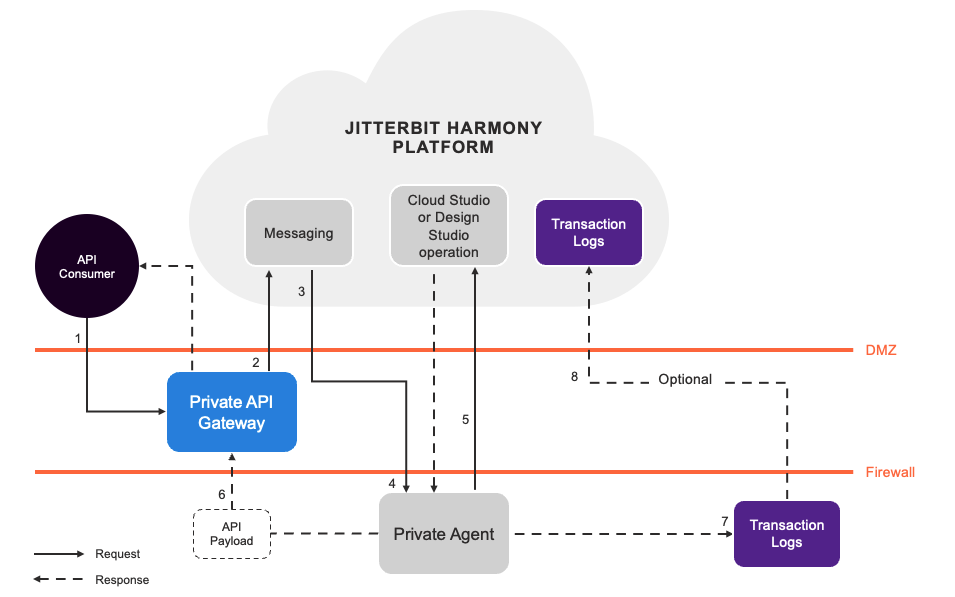

Este diagrama exibe a arquitetura do sistema de uma API Customizada implantada localmente com um agente privado e um gateway de API privado:

-

Um consumidor de API faz uma chamada para a API localizada no gateway de API privado.

-

O gateway de API privado faz referência aos perfis de segurança armazenados em cache (se aplicável) e aos metadados da API para executar tarefas de autenticação e controle de acesso. Se o acesso à API for negado, o gateway de API privado retornará uma resposta HTTP e um status apropriados ao consumidor da API. Se o acesso à API for concedido, a solicitação da API será roteada para o serviço de mensagens, que roteia solicitações para Grupos de Agente.

-

O agente privado recebe a solicitação do serviço de mensagens.

-

O agente privado faz referência à operação da API especificada durante a configuração da API Customizada e aciona a operação implantada.

-

A operação responde com uma payload de API consistente com o tipo de resposta selecionado durante a configuração da API Customizada.

-

A payload da resposta da API é roteada do agente privado de volta para o gateway da API privada, que extrai a payload da API e define a resposta e o status HTTP finais. A resposta e o status HTTP são enviados ao consumidor da API.

Nota

A menos que a operação que está sendo acionada pela chamada de API esteja usando Armazenamento Temporário, a payload da resposta da API permanecerá no agente por no máximo dois dias. A payload da resposta da API permanecerá no gateway de API privado por no máximo o tempo limite do gateway de API de 15 segundos.

-

As informações de status do tempo de execução e os logs das operações em execução são enviados ao banco de dados de logs de transações.

Nota

Os dados do consumidor não são armazenados no banco de dados de logs de transações, a menos que modo de depurar é ativado durante configuração de API Customizada.