Salesforce SAML 2.0¶

Introdução¶

Harmony oferece suporte a logon único (SSO) com Salesforce usando SAML 2.0. Esta página mostra como configurar e testar Harmony SSO com Salesforce seguindo estas etapas:

- Ativar o Salesforce como provedor de identidade e baixar metadados

Configure a instância do Salesforce como um provedor de identidade e obtenha os metadados do provedor de identidade que você precisará usar como entrada para configurar o SSO no Harmony. - Configurar aplicativos conectados no Salesforce

Configure cada cliente Harmony como um aplicativo conectado no Salesforce. - Atribuir perfis aos aplicativos conectados do Salesforce

Atribua perfis aos Salesforce Connected Apps para que os usuários tenham as permissões apropriadas. - Construa os metadados do provedor de serviços

Construa os metadados do provedor de serviços que você precisará usar como entrada para configurar o SSO no Harmony. - Configurar SSO no Harmony

Configure e teste o Salesforce como provedor SSO no Harmony Portal. Você precisará usar os metadados do provedor de identidade e os metadados do provedor de serviços obtidos nas etapas anteriores.

Após a configuração do SSO no Salesforce e no Harmony, os membros de sua organização do Harmony poderão usar suas credenciais do Salesforce para efetuar login no Harmony.

Para obter informações adicionais, consulte a documentação do Salesforce Ativar o Salesforce como um provedor de identidade e Definir provedores de serviços como aplicativos conectados habilitados para SAML.

Demonstração¶

SAML e Retorno de Chamada URLs¶

Durante a configuração, os URLs SAML e callback mencionados nesta página devem ser substituídos pelos valores de URL apropriados para sua região (consulte Encontrando minha região).

URLs SAML¶

- NA:

https://na-east.jitterbit.com/jitterbit-cloud-mgmt-console/saml - EMEA:

https://emea-west.jitterbit.com/jitterbit-cloud-mgmt-console/saml - APAC:

https://apac-southeast.jitterbit.com/jitterbit-cloud-mgmt-console/saml

URLs de Retorno de Chamada¶

- NA:

https://na-east.jitterbit.com/jitterbit-cloud-mgmt-console/login/studio/callback - EMEA:

https://emea-west.jitterbit.com/jitterbit-cloud-mgmt-console/login/studio/callback - APAC:

https://apac-southeast.jitterbit.com/jitterbit-cloud-mgmt-console/login/studio/callback

1. Habilite o Salesforce Como Provedor de Identidade e Baixe Metadados¶

Siga estas etapas para habilitar o Salesforce como um provedor de identidade e baixar os metadados do provedor de identidade na interface do usuário do Salesforce Classic:

-

Faça login na instância do Salesforce como administrador do Salesforce.

Cuidado

Para configurar o Harmony SSO, seu nome de usuário do Salesforce deve corresponder ao seu endereço e-mail do Harmony. Isso também se aplica aos membros da sua organização Harmony, a menos que eles estejam configurados para ignorar o SSO e, em vez disso, usar suas credenciais do Harmony (consulte Configurando o SSO no Management Console).

-

Na interface do usuário do Salesforce Classic, navegue até Configuração > Administrar > Controles de segurança > Provedor de identidade.

-

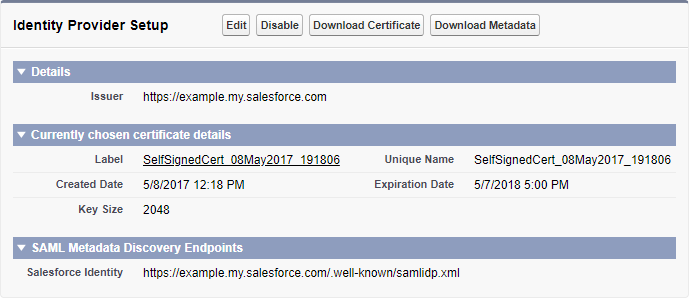

Na seção Configuração do Provedor de Identidade, clique no botão Baixar Metadados para obter os metadados do provedor de identidade. Esta opção está disponível somente se você tiver um domínio configurado e ativado.

-

Se você não tiver um domínio configurado, clique no link Configurar um nome de domínio e siga as etapas para configurar um domínio e implantar -lo aos usuários. Isso ativa automaticamente o Salesforce como um provedor de identidade. Em seguida, baixe os metadados conforme descrito.

-

Se você tiver um domínio configurado, mas desativado como provedor de identidade, clique no botão Habilitar provedor de identidade e baixe os metadados conforme descrito.

Configuração do provedor de identidade¶

Dica

Depois de fazer alterações em Configuração do provedor de identidade, pode ser necessário atualizar a página.

-

2. Configurar Aplicativos Conectados no Salesforce¶

Siga estas etapas para configurar cada cliente Harmony como um aplicativo conectado no Salesforce:

-

Se você estiver continuando de Ativar o Salesforce como provedor de identidade e baixar metadados, na mesma tela, na seção Provedores de Serviço, clique no link para criar via Aplicativos Conectados. Caso contrário, navegue em Setup > Build > Create > Apps e clique em New na seção Connected Apps.

-

Você precisa criar um aplicativo conectado para cada um desses clientes Harmony:

-

WMC: Este cliente Harmony é para o Portal Harmony e suas aplicações.

Nota

Embora a interface do usuário se refira a WMC (o antigo nome do Management Console), a configuração do cliente WMC Harmony se aplica a todos os produtos acessíveis através do Harmony Portal.

-

Studio: Este cliente Harmony é para Design Studio. Um aplicativo para este cliente deve ser criado mesmo que você não pretenda usar o Design Studio.

Para cada aplicativo conectado:

-

Em Informações básicas, forneça um Nome do aplicativo conectado (por exemplo, Harmony Portal ou Design Studio) e preencha os outros campos obrigatórios.

-

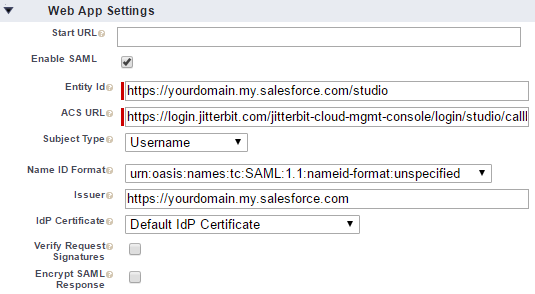

Em Configurações do aplicativo da Web, selecione Ativar SAML. Isso ativa os campos adicionais Entity Id e ACS URL:

-

Id da Entidade: O ID da Entidade deve ser único por cliente Harmony. Como recomendação, procure em seu arquivo de metadados XML baixado do provedor de identidade e encontre o

entityIDlistados. Deve ser igual ao seu domínio do Salesforce (https://yourdomain.my.salesforce.com/). Para criar um ID de entidade exclusivo por cliente, você pode anexar/wmcou/studiopara o ID padrão. Por exemplo:-

WMC:

https://yourdomain.my.salesforce.com/wmc -

Estúdio:

https://yourdomain.my.salesforce.com/studio

-

-

URL do ACS: O URL do ACS também é conhecido como URL de redirecionamento no Management Console ou como

Locationnos metadados do provedor de serviços. Este valor também é único e depende do cliente Harmony e da região Harmony (consulte Find My Region):-

WMC: Digite o URL SAML para a região do Harmony (consulte URLs SAML).

-

Studio: Insira o URL de retorno de chamada para a região do Harmony (consulte URLs de retorno de chamada).

-

WMC – Configurações do aplicativo da Web¶

Studio – Configurações do aplicativo da web¶

-

-

-

Preencha todos os outros campos opcionais conforme desejado e clique em Salvar para criar cada aplicativo conectado.

3. Atribuir Perfis aos Aplicativos Conectados do Salesforce¶

Estas etapas mostram como atribuir perfis aos aplicativos conectados para que os usuários tenham as permissões apropriadas:

- Se você estiver continuando de Configurar aplicativos conectados no Salesforce, na tela resultante para cada Aplicativo Conectado, clique no botão Gerenciar. Caso contrário, retorne a esta tela em Configuração > Administrar > Gerenciar aplicativos > Aplicativos conectados.

-

Você precisa atribuir perfis para cada aplicativo conectado. Para cada:

-

Na seção Perfis, clique em Gerenciar perfis.

-

Na tela Application Profile Assignment, selecione System Administrator para fornecer acesso ao provedor de serviços. Selecione também os perfis associados aos usuários que você deseja que possam usar o Harmony SSO.

Aviso

Os perfis associados aos usuários que você deseja usar SSO devem ser atribuídos a cada aplicativo, ou esses usuários não poderão fazer login no Harmony usando SSO.

-

Quando todos os perfis desejados tiverem sido atribuídos, clique em Salvar.

- Os clientes Harmony agora devem estar listados em Gerenciar aplicativos conectados. Observe que você pode não ver os aplicativos da página do provedor de identidade listados em provedores de serviços.

-

4. Construa os Metadados do Provedor de Serviços¶

Use estas instruções para construir a entrada para o campo Service Provider Metadata necessário para configurar o SSO no Harmony.

WMC¶

Esta seção mostra como construir os metadados XML para o Harmony Portal, a ser inserido para o cliente WMC.

Nota

Embora a interface do usuário se refira a WMC, o antigo nome do Management Console, a configuração do cliente WMC Harmony se aplica a todos os produtos baseados na Web acessíveis por meio do Harmony Portal.

Use o exemplo fornecido abaixo, substituindo o [entityid] pelo Salesforce Entity Id e substituindo o Location com o URL SAML para a região Harmony (consulte URLs SAML).

<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata"

xmlns:ds="http://www.w3.org/2000/09/xmldsig#"

entityID="[entityid]">

<md:SPSSODescriptor

protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol">

<md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat>

<md:AssertionConsumerService index="1" isDefault="true"

Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST"

Location="https://na-east.jitterbit.com/jitterbit-cloud-mgmt-console/saml"/>

</md:SPSSODescriptor>

</md:EntityDescriptor>

Estúdio¶

Esta seção mostra como construir os metadados XML para Design Studio, a ser inserido para o cliente Studio.

Use o exemplo fornecido abaixo, substituindo o [entityid] pelo Salesforce Entity Id e substituindo o Location com o URL de retorno de chamada para a região do Harmony (consulte URLs de retorno de chamada).

<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata"

xmlns:ds="http://www.w3.org/2000/09/xmldsig#"

entityID="[entityid]">

<md:SPSSODescriptor

protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol">

<md:NameIDFormat>urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress</md:NameIDFormat>

<md:AssertionConsumerService index="1" isDefault="true"

Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST"

Location="https://na-east.jitterbit.com/jitterbit-cloud-mgmt-console/login/studio/callback"/>

</md:SPSSODescriptor>

</md:EntityDescriptor>

5. Configure o SSO no Harmony¶

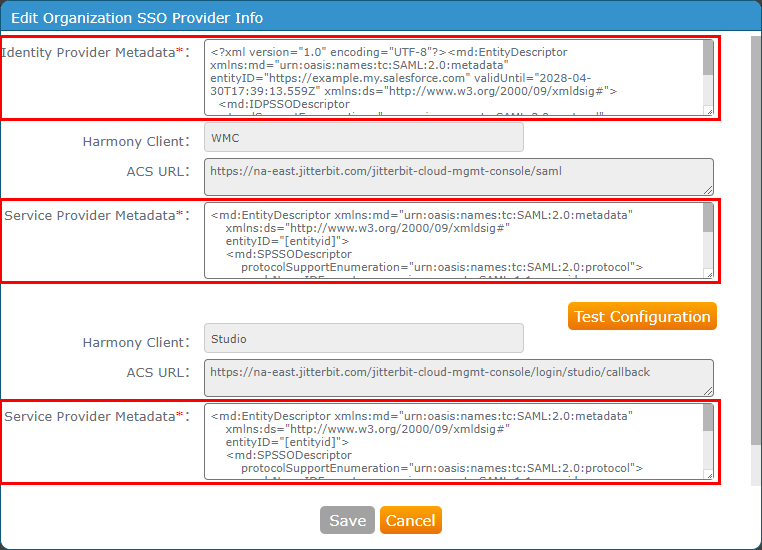

Siga as instruções para Configurar SSO no Management Console. Ao inserir informações na tela Editar informações do provedor SSO da organização, use os valores obtidos acima:

- Metadados do provedor de identidade: Cole o conteúdo dos metadados obtidos durante Ativar Salesforce como provedor de identidade e baixar metadados acima.

- Metadados do provedor de serviços: Cole o conteúdo dos metadados construídos em Construir os metadados do provedor de serviços acima para os clientes WMC e Studio Harmony.

Clique em Test Configuration para cada cliente Harmony e, em seguida, clique em Save. Ambos os clientes precisam ser testados com sucesso antes que o botão Salvar seja ativado.

Solucionar Problemas¶

Se você receber um erro de "Nenhum certificado de assinatura válido encontrado", certifique-se de que os metadados do provedor de identidade tenham um KeyDescriptor tag e sub-tag com use="signing", semelhante a este exemplo:

<?xml version="1.0" encoding="UTF-8"?><md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" entityID="https://example.my.salesforce.com" validUntil="2028-04-30T17:39:13.559Z" xmlns:ds="http://www.w3.org/2000/09/xmldsig#">

<md:IDPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol">

<md:KeyDescriptor use="signing">

<ds:KeyInfo>

<ds:X509Data>

<ds:X509Certificate>MIIErDCCA5SgAwIBA...